!!!IMOPRANTE¡¡¡ NO SE ACONSEJA EL USO DE PROXY SQUID EN REDES EN EL QUE USO DE INTERNET EN TIEMPO REAL SEA ESENCIAL. Conversaciones con Skype (Videoconferencias), juegos online, etc…

Paso 1 Descargar el paquete de Internet

http://squid.acmeconsulting.it/download/squid-2.7.STABLE8-bin.zip => Squid sin SquidGuard solo válido para la autentificación

http://www.mediafire.com/?jommuyh3hm2 =>Proxy 3 in 1 con SquidGuard Instalar en C:\

También podemos localizar el instalador en \\server\utilidades\Proxy Squid\Proxy 3 in 1 installer.exe => viene con todos los archivos de configuración ya remaquetados seguir los pasos para hacer una buena instalación.

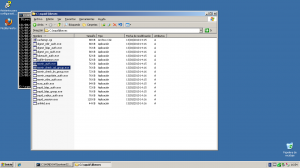

Paso 2 Extraer los archivos en C:\squid

Paso 3 Archivos de configuración

Proxy squid se configura a través de archivos de texto plano que editaremos con el Notepad o bloc de notas.

Al extraer los archivos en C:\squid

Carpeta Etc C:\squid\etc\

Los archivos squid.conf.default , mime.conf.default y cachemeg.conf.default renombrarlos por squid.conf, mime.conf y cachemeg.conf

Paso 4 Iniciar Configuracion de Archivo Squid.conf

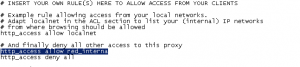

Editamos squid.conf con el bloq de notas Cntrl + B y añadimos «acl all» apareceremos en la parte de configuración de las Acls donde añadiremos nuestra red interna nombraremos como «acl red_interna src 192.168.0.0/24»

Cntrl + B y indicaremos http_access all para llegar a las http_access tendrá que salirnos la siguiente «http_access deny all» encima de esta regla añadiremos

http_access allow red_interna

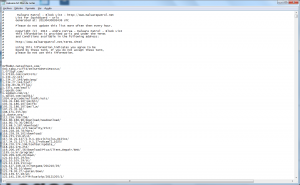

Paso 5 Iniciar el Servicio Squid

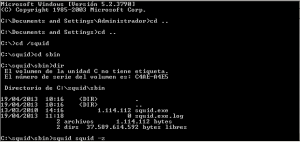

Ejecutar una shell de Windows desde el menú de inicio.

Para iniciar el servicio squid, primero es acceder a C:\squid\sbin\

insertar la orden squid -z

Después insertar la orden squid -i para añadir squid a Windows NT como servicio.

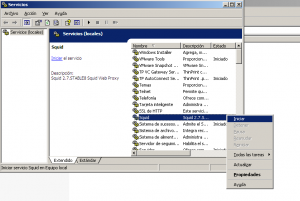

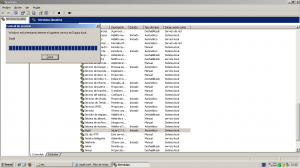

Por último para tener el servicio arrancado iremos a inicio y en ejecutar pondremos services.msc habrá un servicio Squid que habrá que iniciar. Ya tendremos Squid corriendo en nuestra máquina Windows Server.

Paso 6 Configurar como Proxy Inverso

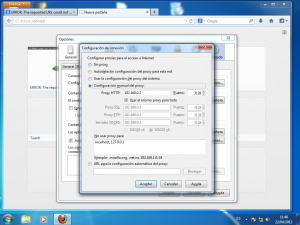

Para ello hay que acceder al equipo cliente y acceder al navegador del equipo.

Ir a «firefox» en nuestro caso =>» opciones» => «Avanzado» => «Red» => «Configuración» => el boton «Configuración manual de proxy»

Añadir la dirección IP de la maquina que tiene el servicio Squid y el puerto 3128 (por defecto) => «El que esté definido en la directiva http_port del archivo squid.conf»

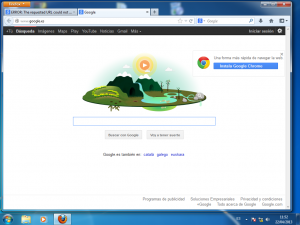

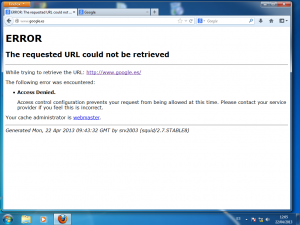

Accederemos a internet www.google.es y sin hacer más nos dejara acceder a internet PD «Tiene que estar bien configurada la red».

Ahora después de haber configurado la acl siguiente: (squid.conf)

acl red_interna 192.168.0.0/24 («Ejemplo de configuracion de red interna»)

http_access deny red_interna

Se nos bloqueará el acceso a internet

Paso 7 Configuracion de las reglas acl y http_access

Iremos al fichero de configuración squid.conf

Tipos de reglas

Filtrar por Dominio

acl marca url_regex dstdomain marca.com

Filtrar por palabras

acl palabras_prohibidas url_regex -i sexo drogas porn…

Filtrar por extensiones

acl extesiones urlpath_regex -i .avi .pdf .exe

PD también se puede filtrar indicando una ruta entre «comillas» donde tengamos los Dominios palabras o las Extensiones

acl palabras url_regex «C:\squid\palabras.txt»

Cada regla acl irá acompañada de su correspondiente http_access «Permitiendo(allow)» o «Denegando(deny)» el acceso.

acl extensiones urlpath_regex «C:\squid\extensiones.txt»

http_access deny extensiones

Vista de ACLS

Vista de http_access (Primero las reglas de Bloqueo Deny y después la de Permitir (PONER http_access deny all al final de todas))

Paso 8 Reinicio del Servicio

Cada vez que se añada una nueva regla habrá que hacer un reinicio del serivicio y ver que se a arrancado bien si no es así tendremos un problema de sintaxis en el archivo squid.conf, habrá que mirar bien las acl y http_access si coinciden sus nombre o si hay alguna ruta parametro o acl http_access mal metida.

Inicio => ejecutar => «Services.msc» (Srv2003) (Versiones Posteriores poner «Servicios») bucamos el servicio Squid y lo reiniciamos.

Paso 9 Configuración Avanzada.

Nombre del servidor

- visible_hostname: Nombre del servidor.

- cache_mgr: Dirección de correo del administrador.

Configuración de la caché:

- cache_dir ufs /var/spool/squid 100 16 256 Localización, número de subdirectorios, sistema de archivos utilizado, y tamaño en el disco duro.

- cache_mem: Cantidad de RAM dedicada para los objetos frecuentemente utilizados. (256 MB): cantidad de memoria utilizada para la caché

Registro del Proxy

- cache_access_log: Dirección donde se almacenan las peticiones hechas al Proxy.

- cache_store_log: Dirección donde se almacena información acerca de la gestión.

- cache_log: Dirección donde se almacena información general

- err_directory /usr/share/squid3/errors/Spanish: Mensajes de error en español.

Paso 10 Autentificación por Directorio Activo

- Añadir la máquina con Proxy Squid al Dominio ya existente ó Promover la máquina que está haciendo de Proxy a Controlador de Dominio.

- Una vez tenemos la máquina dentro de un Dominio tendremos que ver que nuestro Proxy Squid se Cuentan con los siguientes Archivos en el directorio C:\squid\libexec se encuentran los archivos:

- 1. “mswin_auth.exe”

- 2. “mswin_check_ad_group.exe”

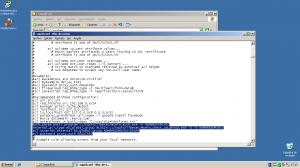

Prueba de Autentificación de usuario del Dominio

Ejecutamos una shell de windows Ejecutar => cmd; y desde aquí añadimos la ruta donde esté el mswin_auth;

- cd C:\squid\libexec\

- mswin_auth -O nombre del Dominio le damos a Ejecutar y debajo Añadimos «Usuario Contraseña«

- El nombre del dominio será el correspondiente al de la autentificación en el inicio de sesión de windows es decir dominio/usuario ese es el nombre del dominio para chequear las autentificación.

Tendrá que darnos el mensaje de «OK».

Esto significa que la autentificación por Active Directory de squid está funcionando.

Probar la autentificación por grupos

Debemos utilizar el programa mswin_check_ad_group.exe, para ello abriremos una consola; => «inicio» => «ejecutar» => «cmd» => «cd C:\squid\libexec\»

Una vez estamos en la ruta nombramos al programa mswin_check_ad_group que tiene una serie de parámetros que aquí nombramos.

- -h => muestra la ayuda del programa, con los parámetros que se le pueden pasar.

- -D dominio =>indica frente a que dominio se va ha pedir los usuarios y grupos de Active Directory

- -G =>Habilitar el modo de grupo global de Active Directory (Los grupos de Active Directory deben ser de ámbito Global)

- -c => Solo valdrá para la autentificación local.

- -d => muestra los pasos que se siguen a la hora de ejecutar la autentificación con el programa mswin_check_ad_group.exe

- Se aconseja añadir el parámetro (-d) a la hora de comprobar la autentificación por grupos.

- Si se realizan cambios en el Directorio Activo se deberá reiniciar el Servicio SquidNT para que surtan efecto los cambios del Directorio Activo sobre el SquidNT.

Nota: en el nombre del dominio hay que añadir el nombre del dominio que se usa al realizar el acceso al dominio en el inicio de sistema es decir dominio/usuario, si utilizamos el nombre del dominio dominio.es no nos funcionará la autentificación por grupos aunque haya funcionado en ms_auth.exe

Ahora hay que agregar las ACL´S y AUTH_PARAM correspondientes en el squid.conf

- auth_param basic program c:/squid/libexec/mswin_auth.exe -O NOMBREDOMINIO(nombre del dominio que se utiliza en la autentificación inicial del sistema «dominio/usuario») => (Indica que se quiere realizar la autentificación por Dominio de Active Directory)

- external_acl_type AD_global_group %LOGIN c:/squid/libexec/mswin_check_ad_group.exe -D NOMBREDOMINIO -G(nombre del dominio que se utiliza en la autentificación inicial del sistema «dominio/usuario»)=> (Indica que se va a realizar la Autentificacion por grupo de Dominio)

- acl usuarios external AD_global_group DOMINIO\GRUPO => (Grupo que llamamos usuarios que vamos a permitirle la entrada a Internet el nombre del dominio tiene que ser el que se utiliza en la autentificación del sistema).

- acl password proxy_auth REQUIRED #src 192.168.1.0/24 => (INDICAMOS LA RED DONDE ES NECESARIA LA AUTENTIFICACIÓN)

- acl Mortales external AD_global_group DOMINIO\Usuarios => (Grupo del Dominio)

- acl Administradores external AD_global_group DOMINIO\Usuarios => (Grupo del Dominio)

http_access deny password Usuarios

http_access allow NuestraRed password

Vista de Parámetros para la Autorización

Paso 11 Autentificación local.

Después de haber instalado y configurado SQUID sobre Windows estamos en condiciones de crear las cuentas de usuarios para conocer qui&ecaute;n navegó, a qué hora, y de que ip se accedió. El primer paso es abrir con un editor de textos (notepad preferentemente) el fichero de configuración «squid.conf» e ir a las líneas de autenticación y agregar estas:

auth_param basic program c:/squid/libexec/ncsa_auth.exe «c:/squid/etc/passwd»

auth_param basic realm Autorización para Navegar por Internet

Fíjese que el fichero squid.pass será el que contendrá la información de los usuarios. Luego el siguiente paso es declarar la siguiente acl:

acl password proxy_auth REQUIRED

la mayoria de las veces, esta acl viene comentada (un # al comenzar la línea), en ese caso, solo debemos eliminar ese caracter. Y finalmente en las líneas de acceso http_access, cuando le damos acceso a las IP de las computadoras, le agregamos al final la palabra password, un ejemplo sería el siguiente:

http_access allow mi_red password

Reiniciarmos el servidor squid, y todo listo! Hemos concluido un buen por ciento de nuestro trabajo, ahora solo falta crear las cuentas de los usuarios. Esto se logra con un fichero llamado htpasswd.exe que viene dentro de la instalación del Servidor Apache para Windows dentro del directorio «sbin», ese fichero debe copiarse dentro de c:/squid/sbin y luego abrir «cmd» e ir a la ruta especificada y escribir el siguiente comando:

htpasswd -c clave.pass prueba

Les aparecerá escribir la contraseña dos veces y el usuario pepito está listo para navegar. Para crear el siguiente usuario omitimos el parámetro -c, ya que éste te crea nuevo el fichero squid.pass y corremos el riesgo de perder los demás usuarios ya creados anteriormente, quedaría así:

htpasswd clave.pass prueba

Se entra dos veces la contraseña de prueba y ya esta listo para navegar.

Paso 12 Registro

C:\squid\var\logs\access.log => llevará como se dijo anteriormente las peticiones hechas por el proxy, al activar la Autentificación debería de decir con que usuario se ha hecho la petición al proxy.

Archivo de Configuración Permitir el Acceso a una red por Autentificación Local para»Copiar y pegar en el Archivo squid.conf» Y «cambiar los parámetros de Red a nuestra red»

#Parámetros de Autentificación En Local

auth_param basic program c:/squid/libexec/ncsa_auth.exe c:/squid/etc/passwd

auth_param basic realm Autorización para la salida a internet

auth_param basic children 5

auth_param basic credentialsttl 2 hours

auth_param basic casesensitive on

#ACL´S

acl all src all

acl password proxy_auth REQUIRED #src 192.168.1.0/24

acl manager proto cache_object

acl localhost src 127.0.0.1/32

acl to_localhost dst 127.0.0.0/8 0.0.0.0/32

#Http_access

http_access allow password

http_access deny !password

http_access deny all

Archivo de Configuracion Autentificación por Directorio Activo

#Parámetros de Autentificación En Directorio Activo:

auth_param basic program c:/squid/libexec/mswin_auth.exe -O NOMBREDOMINIO

auth_param basic realm Autorización para la salida a internet

auth_param basic children 5

auth_param basic credentialsttl 2 hours

auth_param basic casesensitive on

#ACL´S:

acl all src all

acl password proxy_auth REQUIRED #src 192.168.1.0/24

acl manager proto cache_object

acl localhost src 127.0.0.1/32

acl to_localhost dst 127.0.0.0/8 0.0.0.0/32

#Http_access:

http_access allow password

http_access deny !password

http_access deny all

Archivo de Configuración Autentificación por Directorio Activo por Grupos:(Grupo sin acceso a Internet.)

#authenication with Windows server

auth_param basic program c:/squid/libexec/mswin_auth.exe -O soluciones

auth_param ntlm children 5

external_acl_type AD_global_group %LOGIN c:/squid/libexec/mswin_check_ad_group.exe -D soluciones -G

acl usuarios external AD_global_group soluciones\Users

acl password proxy_auth REQUIRED #src 192.168.1.0/24

acl all src 0.0.0.0/0.0.0.0

acl localhost src 127.0.0.1/255.255.255.255

acl localnet src 10.0.0.0/255.0.0.0

acl localnet src 192.168.0.0/255.255.0.0

#acl localnet proxy_auth REQUIRED src 10.0.0.0/255.0.0.0

#acl localnet proxy_auth REQUIRED src 192.168.0.0/255.255.0.0

#ACL to define ports allowed to passthrough Squid

acl Safe_ports port 80 443 21

acl SSL_ports port 443

acl CONNECT method CONNECT

http_access deny password usuarios

http_access deny !Safe_ports

http_access deny CONNECT !SSL_ports

http_access allow localhost

http_access allow localnet

http_access deny all

Paso 13 Configuración de Actualización Automática de la lista negra de SquidGuard (sgupdate).

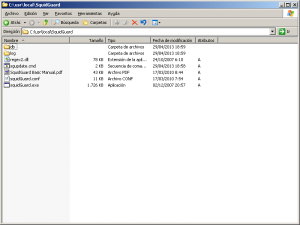

Una vez hemos Instalado el SquidNT hemos configurado las opciones básica, opciones avanzadas, hemos realizado una autentificación ya sea local o por Directorio Activo queda realizar las actualizaciones automáticas de SquidGuard de su base de datos para ello, nos dirigimos a la carpeta C:\usr\local\SquidGuard\

En esta ruta encontraremos todo lo relacionado con SquidGuard los ficheros .log en el directorio \log , la base de datos en el directorio db\ el ejecutable del SquidGuard el fichero por lotes para la actualización de la base de datos y un manual para realizar blacklist manualmente por nosotros mismos. Nosotros lo primero que vamos ha hacer es modificar el fichero por lotes para la actualización automática de la base de datos ya que al ejecutar el fichero por lotes lo primero que hará será borrar el archivo Squid.conf y reconfigurarlo por el que vino con la instalación. Con lo que es muy importante no realizar ninguna actualización de la base de datos de squidGuard hasta que no hayamos editado este archivo. Abrimos el archivo «sgupdate.cmd».

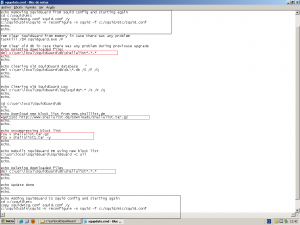

Este sería el archivo antes de modificar y señaladas las partes que debemos cambiar antes de realizar la actualización la marcada con color es la URI que nos indica que base de datos vamos a descargar podremos cambiarla por la base de datos que nosotros queramos y encontremos en Internet nosotros vamos a modificarla para ver como podriamos elegir cualquier base de datos que fuera para SquidGuard.

Archivo antes de modificar. Las marcadas en negras serán borradas completamente. Y las marcadas en rojo tendrán que ser modificadas a la base de datos que descarguemos.

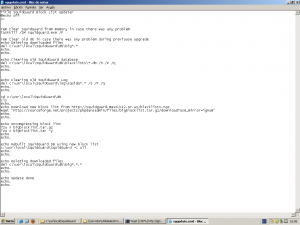

Este sería el archivo ya modificado con la base de datos descargada bigblacklist.(No ejecutar el fichero por lotes todavía)

Esta está descargada de http://sourceforge.net/projects/phpdansadmin/?source=dlp pero se aconseja descargar la bigblacklist oficial que es una lista negra comercial y solo deja descargar una vez al día pero está más actualizada esta es la pagina de descarga que habrá que poner de la siguiente manera en el sgupdate;

wget1102 «http://urlblacklist.com/cgi-bin/commercialdownload.pl?type=download&file=bigblacklist» => (Con las comillas).

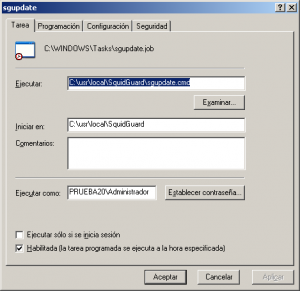

Una vez tenemos realizada la configuración del fichero por lotes realizaremos una tarea programada de Windows para que ejecute el fichero por lotes un día a la semana a una hora que esté el Sistema Operativo encendido. Iremos a «Herramientas administrativas» => «Tareas programadas» y configuraremos para que se ejecute una vez a la semana el fichero por lotes sgupdate.

Por último Reconfiguramos manualmente el archivo SquidGuard.conf para que utilice la base de datos que hemos descargado de «http://urlblacklist.com/cgi-bin/commercialdownload.pl?type=download&file=bigblacklist»

para ello habrá que añadir las nuevas categorías mirando los directorios de la base de datos nueva de bigblacklist anidada en /db/blacklist hay que cambiar el directorio de la categoría por la de blacklist de bl => blacklist y agregar las categorías nuevas a las acl´s.

Ejemplo! Así se configura una lista y la ACL correspondiente a la categoría esto es lo que habría que hacer en nuestro archivo SquidGuard.conf nosotros únicamente vamos a bloquear las url´s y dominios de Internet que contengan Software malicioso, para ello en la base de datos Blacklists añadiremos en el squidGuard.conf las categorías «Malware» «virusinfected» «Spyware» «hacking» para bloquear estas categorías. El SquidGuard.conf quedaría de la siguiente manera.

Bloqueando todas las url´s dominios y direcciones IP de la base de datos de la categoría.

SQUIDGUARD.CONF

dbhome c:/usr/local/SquidGuard/db

logdir c:/usr/local/SquidGuard/log

dest spyware {

domainlist blacklists/spyware/domains

log spyware.log

}

dest malware {

domainlist blacklists/malware/domains

urllist blacklists/malware/urls

expressionlist blacklists/malware/expressions

log malware.log

}

dest hacking {

domainlist blacklists/hacking/domains

urllist blacklists/hacking/urls

log hacking.log

}

dest virusinfected {

domainlist blacklists/virusinfected/domains

urllist blacklists/virusinfected/urls

log virusinfected.log

}

acl {

default {

pass !spyware !hacking !virusinfected !malware !in-addr all

redirect http://localhost/block.html

}

}

Nosotros deberemos hacer lo mismo usando como plantilla el archivo SquidGuard.conf que viene en el instalador que es más completo y ya vienen muchas categorías definidas. Teniendo en cuenta nuestros directorios que han cambiado de bl a blacklist y agregar las nuevas categorías.

Paso 14 Listas de Malware

Una vez hemos elegido la base de datos de SquidGuard vamos a añadir una lista especifica de Malware, para tener una Navegación por Internet más fiable.

Nos meteremos en la pagina web de «Malware Patrol» http://www.malware.com.br/ iremos a blocklist y descargaremos la Blacklist para SquidGuard. http://www.malware.com.br/cgi/submit?action=list_sguard copiaremos la lista y la pegaremos en un fichero de texto que crearemos en el Sistema nos quedará algo parecido a esto:

Iremos al archivo Squid.conf y configuraremos la siguiente acl dandole como condición la lista que hemos guardado en el fichero de texto malware.txt

acl malware url_regex -i «C:\squid\malware.txt»

http_access deny malware => (Esta http_access deberá ser nuestra primera http_access en nuestro archivo de configuración Squid.conf(¡¡IMPORTANTE!!))

Ahora vamos a añadir otro archivo pero esta es de dominios, iremos a => http://www.squidblacklist.org/downloads.html y descargaremos la squid-malicious.tar.gz la descomprimiremos con el winrar y la abrimos con el Notepad o una aplicación parecida. Nos saldrá la siguiente lista de Dominios. la meteremos con el archivo de malware.txt como domains.txt

Ahora re configuraremos el archivo Squid.conf con la siguiente linea.

acl dominios url_regex dstdomain «C:/squid/squid-malicious.txt»

http_access deny dominios => (Añadiremos después de la de malware).

Paso 15 Actualización de las listas de Malware

Fichero por lotes que realiza la tarea de actualización de las listas de Software malicioso automáticamente esta es su sintaxis.

Deberá ser copiada en un fichero con extension .cmd

cd «C:\usr\local\SquidGuard\temp»

wget1102 «http://www.malware.com.br/cgi/submit?action=list_sguard»

type sub* > C:\squid\malware.txt

wget1102 «http://www.squidblacklist.org/downloads/squidblacklists/squid-malicious.tar.gz»

echo Uncompressing block list

7za x squid-malicious.tar.gz

7za x squid-malicious.tar -y

type «squid-malicious.acl» > «C:\squid\squid-malicious.txt»

del c:\usr\local\squidguard\temp\* /Q

Realizar programación de tarea para el fichero por lotes para que actualice automáticamente las listas de malware. «Inicio»=> «Panel de control»=> «Tareas Programadas»

Paso 16 (Opcional) Delays Pools

Delay pools es la respuesta de Squid frente al control de ancho de banda y el traffic shaping (catalogación de tráfico). Esto se realiza limitando el rate que el Squid retorna los datos desde su cache.

Los delay pools son en esencia «cubos de ancho de banda” (bandwidth buckets). La solicitud a una respuesta es demorada hasta que cierta cantidad de ancho de banda esté disponible desde un cubo. Squid llena con cierta cantidad de tráfico los cubos por cada segundo y los clientes del Cache consumen los datos llenados desde esos cubos.

El tamaño de un cubo determina cuánto límite de ancho de banda está disponible en un cliente. Si un cubo se encuentra lleno, un cliente puede descargar a máxima velocidad de la conexión disponible(sin limitación de rate) hasta que éste se vacíe. Después que se vacíe recibirá el límite de tráfico asignado.

Se requiere varios conceptos que Squid usa para el control de Delay Pools:

- Listas de control de acceso (Access rules)

- Clases de Delay Pools (Delay pool classes)

- Tipo de cubos (buckets)

Secuencia lógica:

-

Squid verifica en qué delay_access te encuentras

- Si concuerda con una, esta apunta hacia un delay pool específico

- Cada delay pool tiene una clase: 1 , 2 , 3.

- La clase determina que tipo de cubo estás usando. Squid tiene 3 tipos: Global (agregate), individual , red (network)

- La clase 1 tiene un único cubo Global (agregate)

- La clase 2 tiene un cubo Global (agregate) y 256 cubos Individual

- La clase 3 tiene un cubo Global (agregate) y 256 cubos de Red y 65536 cubos Individual.

Puede uno desactivar cubos que no van a ser utilizados, por ejemplo en la clase 2 puede uno desactivar el cubo global y solo utilizar los cubos Individual.

Por razones obvias se toma siempre el ancho de banda menor. Por ejemplo, considere la posibilidad de una clase 3 cubos agregate, network e Individual. Si tiene en Individual 20 KB, En network 30 KB, pero el agregate tiene 2 KB, el cliente recibirá sólo 2-KB.

Directivas:

-

delay_pools: Define cuantos delay pools se van a utilizar

- Ejemplo:

- delay_pool 5: Define 5 Delay pools que serán configurados posteriormente.

- Ejemplo:

-

delay_class: Define la clase del delay pool. Para evitar complicaciones es recomendable tener siempre un delay_class para cada delay pool definido.

-

Ejemplo:

- delay_class 1 3 ( Define el delay pool 1 que sea de tipo 3).

- delay_class 5 2 (Define el delay pool 5 que sea de tipo 2).

-

- delay_parameters: Este es el parámetro crítico en el cual se limita el ancho de banda. Para cada Delay Pool se debe definir: el fill rate (tráfico de llenado) y el tamaño máximo de cada cubo.

delay_parameters N rate/size [rate/size [rate/size]]

El valor del rate está definido en bytes por segundo y size en total de bytes.

Si se divide el size entre el rate, Dispondrás el tiempo en segundos que el cubo se llenará si el cliente no está consumiendo.

Una Pool de clase 1 que dispone de un solo cubo sería definido como sigue:

delay_class 2 1

delay_parameters 2 2000/8000

Para un Pools de clase 2, El primer cubo es aggregate y el segundo es un grupo de cubos individuales:

delay_class 4 2

delay_parameters 4 7000/15000 3000/4000

De esta forma la red «toda la red» dispondrá en los primeros 15 Kb (tamaño del cubo) descarga a velocidad máxima sin restricción, despues de haber descargado los primeros 15Kb (se vació el cubo), descargará a 7KB. Igualmente cada cliente solo podrá descargar rápidamente los primeros 4Kb , después descargará establemente siempre a 3 Kb.

-

delay_initial_bucket_level: Dice que tan lleno estará el cada cubo al iniciar el Squid. Se indica en porcentajes

delay_initial_bucket_level 75%

-

delay_access: permite relacionarlo a una ACL específica. Es similar a las reglas de acceso de Squid , pero es necesario definir el número de Pool antes del allow o deny.

delay_access 1 deny gerentes

delay_access 1 allow mi_red

delay_access 5 allow mime_extensiones

Squid define una lista de acceso separada para cada Delay Pool. Puede disponer de un allow o un deny. Si es allow utiliza esa regla y no sigue buscando en las siguientes de ese Pool. Si es deny, automáticamente cancela la búsqueda en ese Pool, pero seguirá buscando en las listas de acceso de los otros pools.

Ejemplos:

- Limita a todo el mundo a 64 KBytes y mantiene 1 MB en reserva si Squid está inactivo:

delay_pools 1

delay_class 1 1

delay_parameters 1 65536/1048576

acl All src 0/0

delay_access 1 allow All

- No se va a utilizar los cubos de Red. Nuestro ancho de banda Global es de 64 KB/s, pero se limitará a cada uno de los 65536 posibles clientes en 16 Kbit/s.

delay_pools 1

delay_class 1 3

delay_parameters 1 65536/1048576 -1/-1 16384/262144

acl All src 0/0

delay_access 1 allow All

# -1 significa ilimitado

- Por clase de servicio. Usamos las acl gerentes, con 65 KB y los demás con 10 KB. Adicionalmente se limita la descarga por mime a 5Kb pero no a los gerentes.

delay_pools 3

delay_class 1 1

delay_class 2 1

delay_class 3 1

delay_parameters 1 65536/1048576

delay_parameters 2 10000/50000

delay_parameters 3 5000/30000

acl Gerentes src 192.168.8.0/22

acl Todos src 0/0

acl extensiones rep_mime_type «/etc/squid/mis_tipos_mime»

delay_access 1 allow Gerentes

delay_access 2 allow Todos

delay_access 3 deny gerentes

delay_access 3 allow extensiones

Ya tenemos nuestro Proxy HTTP con Squid montado en la red.

3 comentarios en “PROXY SQUID PARA WINDOWS SERVER”

impecable !!!!!! gracias

Amigo, te felicito, he buscado y encontrado infinidad de tutoriales y el tuyo es excelente, el mejor, muy claro y bien explicado, te felicito. Quiero preguntarte sobre un tema que traigo con squid, quiero poner un server con windows 10 y squid, pero la particularidad es que algunos programas como atube catcher requiere de acceso con usuario y contraseña, como configuro en squid para que cualquiera de las 10 pcs que tengo puedan descargar información de atube catcher?

Dea antemano gracias por tu apoyo.

Estimado, quisiera saber si tiene alguna otra guía actualizada de squid bajo windows, ya que la parte de autenticación no es la misma en la versión 3.0.xx y no he podido proseguir y me gustaría saber más sobre las actualizaciones de las bases de datos y los malware, antivirus, etc.

Los comentarios están cerrados.